文 / 精品科技 資訊安全顧問兼資安部經理 陳伯榆

隨著市場競爭的快速變化與衝擊,企業所維繫核心人才或團隊,以及核心團隊或個人所建立的知識( 資訊) 資產,將是這個企業成長獲利的命脈。但是伴隨而來的人才轉移與業界挖角,相關資訊也可能隨之流動,更遑論惡意競爭行為以及商業間諜行為。而存放在核心團隊電腦或是伺服器的知識資訊,可能被盜拷、可能被抹除、可能被變造,甚至間諜竊取。

企業能視而不見嗎? 公司CEO 與CIO 看見了嗎? 那將是重大損失,舉凡企業客戶與訂單被掠奪、準備申請專利的化學配方被盜取、間諜員工列印收集、新電路組件資料的「加殼」(packer) 攜出、離職員工利用職務之便收集員工個資,仲介優秀員工轉職競爭對手公司、或是員工疏忽造成的外洩風險⋯等洋洋灑灑的新聞與司法事件,甚至讓公司獲利大量虧損,這樣的新聞事件卻每年持續上演。

仍有不少公司輕忽,讓這樣的事件在媒體上持續上演。如何事先預防,事後有效舉證,都是降低企業損失必要的作為。相關處理程序與對策,不論是新創公司,或百年集團,不論公司規模大小,都應審慎面對。而IT 與法務稽核人員應正確告知風險之所在,讓公司企業管理階層妥善作法因應。

法律與隱私下的公司治理流程設計與技術導入

企業該如何建立一個有效的治理機制,來降低相關的風險呢?首先必須要有良善的制度以及適法性的評估,不少企業都有其內控內稽制度,甚至具備ISO 27001 資訊安全制度認證,不妨將行之有年的妥善制度,再加以改良達到降低企業風險的績效。要如何改良呢?

‧ 制度的建立需要「對內」、「對外」的正式公告,「對外」依據ISMS 解釋也就是利害關係人。

‧ 該公告須經過內稽法務單位擬定後,由公司正式發布,發布方式「對內」可採公告在企業資訊網、電子郵件通知或是公司佈告欄張貼,「對外」則是說明在全球資訊網(公司對外外網站)說明;

‧ 公告內容除了相關政令宣告及依存之法令罰則說明,最重要將搭配相對應資訊安全技術,進行必要的管理或限制;

‧ 細部資訊安全管控技術上所設定政策,可以另擬規章辦法公告之;

‧ 在新進人員報到時,告知相關管制制度,並簽署於契約書中或是相關遵守公約;

‧ 對原已經在職員工,除公告施行後生效外,建議補簽相關遵守公約。完成正式公司治理程序及制度。

相關程序設計須具其法律上的「證據能力」(Admissibility),而證據能力是指可以作為證據的資格,法律對一個物件是否可以作為證據,通常都是有一定的限制。如果相關制度與機制可具備可作為證據的資格, 才有「證明力」(Weight of the

Evidence) 的價值。這也是保護企業員工與企業主雙贏的必要程序。

在技術管控範疇下的應具備條件、政策訂定與軌跡收集

1. 軌跡記錄的證明力

在前一章節探談到法律與隱私下的公司治理流程設計與技術導入,這樣的管控制度或機制的建立,特別強調「證據能力」,也替所導入相關監察稽核作為,提供風險之預防與事件發生後之法律處理,建構證據能力要件之基礎。這些條件、政策訂定及所產出的軌跡記錄,才塑造出證據的證明力。

先不談事件發生後的法律程序,現在的企業不太可能完全擺脫ICT 裝置的使用,稍有規模的公司一定會使用到電腦、手機、印表機、電話系統⋯等ICT 裝置,來輔助企業營運以及資訊交換傳遞相關應用。不能只是高調政令宣導,並無濟於事件的處理。如何建構一個安全的、少爭議的的IT治理環境?首先分析一下,企業IT 安全環境,再去延伸探討這些環境的應考慮基礎要件。

2. 企業常見資訊安全環境

在企業常見的資訊安全治理環境,大致可以歸納出以下幾類提供參考,但無法一一完整羅列,相關環境與企業營運屬性不同而有所差異。

|

常見型態

|

資訊安全項目

|

相關說明

|

|

基礎設計

|

防火牆設計

|

Firewall、UTM、NGFW…

|

|

端點防護

|

DLP Endpoint Protection

|

|

|

資料保護

|

DRM

|

|

|

服務主機軌跡記錄

|

Access Log、AD Log、E-Mail Log …

|

|

|

防毒與郵件安全

|

Anti-Virus、e-Mail SPAM…

|

|

|

進階設計

|

閘道過濾設計

|

Reverse Proxy Service

|

|

安全性資訊與事件管理

|

SIEM

|

|

|

其他進階防護設計

|

APT

|

|

|

資料庫稽核設計

|

DB Audit…

|

|

|

行動裝置安全管控

|

MDM, MEM…

|

|

|

完整設計

|

資訊安全監控中心

|

SOC

|

|

資訊鑑識

|

各類IT環境的鑑識

|

Information Forensics

|

3. 缺乏相關舉證機制的「電腦鑑識」可能的風險

當我們在看CSI 影集時所追求的就是證據的真實性與不可否認性。所以資訊記錄亦然,所以軌跡記錄被大量收集保存,這些記錄在證明力上還需要具備一些必要條件與環境限制。舉例來說,資訊件事發生後,電腦端「資訊鑑識」確實是有機會還原資訊原貌,這樣的記錄仍有缺損與不夠完備之處。例如:

-

- 在連續性在時間序列,可能會有中斷的問題;

- 電腦記錄無法長時間保存的問題;

- 電腦記錄被惡意銷毀破壞;

- 相關電腦資訊鑑識需要具備更高專業技術素養;

- 一般企業IT 人員進行資訊鑑識,易造成「元資料(Metadata)」的破壞。

4. 強固證明力的基礎要件與限制

完整的DLP 機制,就扮演著舉證的重要角色,進一步可以與電腦端資訊鑑識、防火牆記錄、資訊系統的Access Log、AD 登出入記錄⋯等形成交叉比對的「火網」。前述提到相關記錄需具備不可否認性,所以在資訊安全設備的記錄的保存,需要有基礎條件:

-

- 相關裝置要有嚴格ACL 管制機制

- 相關系統的特殊權限使用者要登出入及使用記錄

- 各類軌跡記錄DB 內容要有防竄改Hash 設計

- DLP 具備端點的操作畫面側錄,還原當下的操作情境

- DLP 相關畫面要具備時間戳記,與記錄時間相符

- 要能夠依據查詢要件,進行整合查詢

- 記錄保存與備份能夠加密保護

- 防護機制與政策,不該輕易被破壞迴避, 才能更具證明力

- 相關記錄在個資法下的遮罩設計( 法令要求)

讓整體的證據的證明力,更有說服法官的效果。甚至在做企業內部稽核考評讓事件發生前大幅降低風險,防患未然。但是如果是一個正式事涉高敏感或重大損失的事件,強烈建議透過公正的第三方或檢調司法機關進行取證,這樣在證據能力上更具說服力。而公司IT 或是稽核人員可以提供相對應的記錄類型,提供第三方或檢調司法機關。自己舉證是一個60~70 分的作法,透過司法機關舉證可能是90 分的效果。

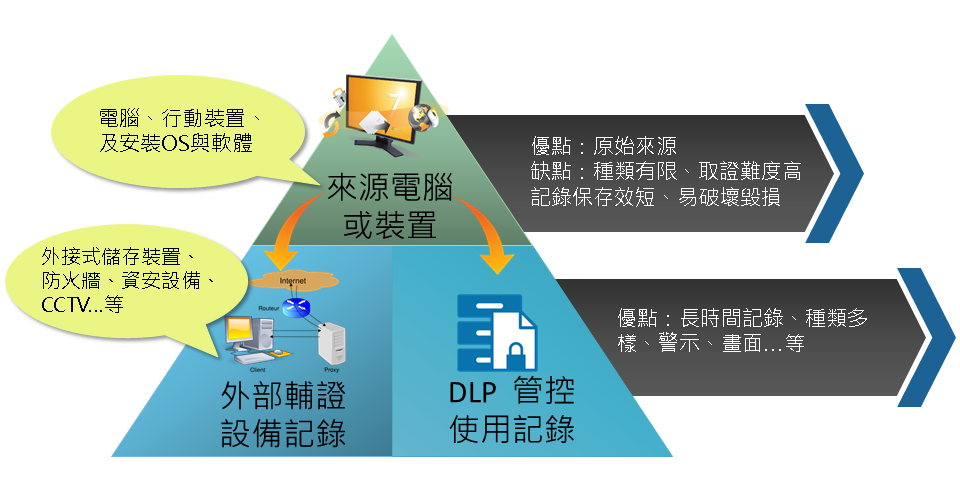

5. 資訊取證「證明力」鐵三角

綜合整理,一個較合適資訊取證來源,大致可以歸納出三個重要來源:1、來源電腦及裝置;2、外部輔證設備記錄;3、DLP 端點防護記錄(參見下圖)。

以X-FORT為例,有哪些記錄具備提供企業IT治理

DLP 產品必須與時俱進,依據新的IT 環境變化,持續強化端點防護的效果與記錄的可靠度。以X-FORT 為例,目前涵蓋七大類的軌跡記錄。

|

類型

|

軌跡記錄項目

|

說明

|

|

本機操作記錄

|

|

|

|

網路操作記錄

|

|

|

|

本機系統記錄

|

|

|

|

軟硬體資產

|

|

|

|

審核記錄

|

|

|

|

管理記錄

|

|

|

|

行動裝置記錄

|

|

|

結論

在平時進行風險管控與預警,在事件發生前就做好防護機制與矯正措施。當事件發生後不論是否走到司法手段,必有不得不的原因與理由,這是一個十分嚴肅的課題。通常企業面對這樣的問題,必須假設需要承受冗長法律訴訟的程序,如果事涉跨國的訴訟,必須更需要注意各國法令限制與保護,但是能必須注意「證據能力」(Admissibility) 以及「證明力」(Weight of the Evidence)。這些軌跡記錄,必須是有效且無爭議的證據,才能在法庭攻防上獲得法官或陪審制度的採納。相關IT 技術應用是一種主觀舉證,施作程序的合法也是必要條件。證明力有時候不只是0 與1 的量尺,是程度比例的差異,就足以說明某些事實。