- 精品科技 資安顧問 陳伯榆

為何需要Machine Learning應用在資安數據分析

Machine Learning將是數據分析重要里程碑

大數據分析透過Machine Learning朝向自動化分析,也將會重繪資訊安全、技術發展、人力資源、社會階層、以至新興戰爭型態。在大演算法一書中,提出自動作業將會取代多數工作,而「智人」(Homo Sapiens)將是管控自動化核心角色。簡言之,在演算法下新自動分析將影響未來人類生活。

大數據分析透過Machine Learning朝向自動化分析,也將會重繪資訊安全、技術發展、人力資源、社會階層、以至新興戰爭型態。在大演算法一書中,提出自動作業將會取代多數工作,而「智人」(Homo Sapiens)將是管控自動化核心角色。簡言之,在演算法下新自動分析將影響未來人類生活。

國內企業或政府機關,經常發生遭受APT攻擊、釣魚程式、勒索軟體攻擊,或發生有心人士竊取營業密秘資料等資安事件。所使用的資訊裝置,從Desktop、NB、平板電腦到智慧型手機都有。若以被勒索軟體綁架電腦資料為例,它綁架電腦裡的資料,例如圖片、機密資料、重要設計圖、苦心研發出來的程式…等,贖回一台的代價至少台幣7萬元起跳,比電腦本身還要貴。由此可見,在數位國土上,每個人都要具備安全意識觀念,並採取實際行動進行資安防護,就像騎車要戴安全帽一樣,降低事故風險,保障安全。並且,更需要訂定相關資安的法條,供各界遵循,以求放諸四海而皆準,以期降低並防範相關之資安風險,是一重要之課題。

根據世界經濟論壇2016風險報告書,數據竊取與造假及網路攻擊,將是未來10年特別需要注意的風險,精品科技資安顧問兼資安部經理陳伯榆指出,企業應該強化資安數據鑑識,建立企業新風險防禦機制。

陳伯榆認為,資安應該要將「實體」做為分析中重要的一環,進化到User and Entity Behavior Analytics(UEBA),掌握使用者與其接觸的實體(Entity)之間的關聯,注意Endpoint、Network及Application三者之間形成的緊密關係,不能只是記錄單一行為或面向,而是要做大規模的資料分析,了解之間的關聯,以求能夠更精確找到異常事件。

讓我們重新審視公務電腦防護管理,在DLP發展過程中,聚焦在裝置管理、網路應用、檔案保護...等核心議題。看似完美的DLP防護架構,卻不能忽略硬碟加密防護的程序。我們可以從Global Data Leakage Report, H1 2016報告書發現「設備丟失/被盜」(Equipment loss/theft)不論是故意或是偶發事件佔有一定比例(1.92%),看似微量的比例,其傷害卻是佔前五名。必須把這塊拼圖組成,才是完善的資料防護措施。

微軟在結束Windows 10的免費更新後,自2016/8/2 起便開始推送 Windows 10 的週年更新,Windows 10 的週年更新不僅僅增加了許多新功能,卻也因為是重大更新的版本,相對衍生了升級前須特別注意的事項。接下來,就分別來說明注意事項與新功能吧!

首先,相信SSD的應用已普及於個人電腦與企業電腦當中,為了兼顧效能與性能,多數人都會將作業系統安裝於SSD,而將APP與資料放置於傳統硬碟中。在這樣的情境下,進行Windows 10 的週年更新時,就有可能發生「系統凍結(freeze)」的問題,可能會產生操作沒有反應,通知不消失,開始螢幕變黑色的情況。而該狀況也獲得微軟官方證實,雖然仍在找相關的解決辦法,但微軟也先提出了兩項臨時方式:

這個題目的選定左思右想花了不少時間,因為Pokémon Go創造許多驚奇的現象。筆者想與大家分享一些資訊,關於Pokémon Go的「安全」議題與相關風險。

筆者共準備五個「在地」獨立帳號作為Pokémon Go使用。目前只剩下兩個帳號「合理」正常使用。設定在(1) 獨立門號;(2) 一組紐西蘭與一組美國的Gmail帳號;(2) 無照片;(3) 無資料或是隱私資訊;(4) 不使用信用卡付款,改採電信公司付款(唯一有風險之處);(5) 不在半夜擾人清夢;(6) 關閉AR;(7) 擁有地利之便的新竹南寮,利用每晚散步運動與假日城市(台北信義區)之旅,完成我的Pokémon Go遊戲寶貝蒐集。

在談論主題前,筆者先從近期很熱門一部電影Jason Bourne,「被入侵下載的檔案,CIA網路部門主管【反】入侵方式植入另一組惡意程式…」來當本文的「起始式」。話說早先Snowden事件,到Hacking Team入侵工具與政府交易記錄公開後,大概就屬這則新聞最讓人驚悚。

大數據(Big Data)是眾多科技發展很夯的議題之一,也特別去界定或形塑出大數據的具備的條件,例如:Big Data 4V:容量(Volume)要夠大、產出處理資料速度(Velocity)要夠大夠快、資料要具備多樣性(Variety)及資料本體被分析是具有價值的(Value);而Big Data 5V 則是增加Veracity,也就是資料分析具備精準性。

SQL Server 問世至今已達27個年頭。自從微軟在2015年5月開放SQL Server 2016公開預覽版讓外部使用者體驗,經過了一整年的醞釀,終於在2016年6月1日正式上發行了!

SQL Server 2016 推出了四個版本:

在2015年9月,Gartner提出User and Entity Behavior Analytics(UEBA),據此重新定義企業資訊安全,強調展望今後應以使用者核心,分析其與電腦、應用程式與網路等「實體」之間關聯性,以期精準而快速挖掘異常事件,並針對箇中威脅施以必要防護,不再一味沿襲過往費時建模與分析的低效模式。

精品科技資安顧問及資訊安全部經理陳伯榆強調,UEBA訴諸效率、準確與標靶等三大特色,一來較安全性資訊與事件管理(SIEM)系統或其他方案具備更佳效率,二來以極高準確率解決企業長久來資安問題,再者透過大規模行為數據分析,標靶出風險。

精品科技X-FORT電子資料防護系統研發超過10年,擁有各種控管與使用者操作記錄,包含上網、軟體使用率、檔案寫出、網路芳鄰操作、列印、軟硬體資產等40多種資訊安全記錄。

透過所收集累積的資訊安全大數據,可以針對「電腦運作」或「人為的操作」清楚過濾及分析出「工作脈絡與異常行為」。舉例來說,透過電腦登入登出記錄,分析出一個員工合理電腦使用時間,進一步透過軟體使用分析,再搭配時段分析,可以輕易發現異常的電腦使用。從使用者上網行為,可以分析出是工作所需,亦或是做為其他用途;再透過進一步數據分析網站類型,找出過量不宜的網站瀏覽行為進行必要關懷。

近年來,許多企業資料外洩事件頻傳,不外乎就是,人為疏失、意外、內賊竊取、駭客入侵,一般企業主等到事情發生之後再來重視資訊安全議題,發生之後可能造成無法挽救的局面。提早預防勝過事後彌補,在職員工難免都會接觸到營業機密資料,而最近大部分發生資安事件,都是由公司高層主管或公司員工將重要機密竊取出去,導致企業損失重大,也成了企業主一大威脅,以下整理了最近的案例,精品可以有效幫助企業解決資安外洩問題,我們精品科技要如何針對資訊安全議題做預防呢?

現今的社會,儼然已轉變為雲端至上、行動優先的世界。在這樣浪潮中,企業開始鼓勵員工利用各類型裝置連網工作,無論是筆記型電腦、自攜裝置 (BYOD)、物聯網裝置等設備,皆已能實現行動工作室的新樣貌,雖可提高員工工作效率與專業價值;但同時卻也增加企業內部資訊安全及員工個人資訊暴露的風險。

企業資料安全在傳統框架下,不外乎企業個人電腦資料、企業檔案伺服器、網路使用安全、儲存裝置使用安全、檔案操作記錄、檔案加密保護…等。擴大到新技術應用導入後,所產生的相關風險及防護,就會關注到企業應用伺服器資料安全保護、勒索軟體防護對策、雲端儲存管控、以及企業個人電腦與伺服器資料交換…等安全議題。反觀,雲端應用服務以及智慧聯網環境逐漸成熟後,當智慧聯網與企業資訊安全防護,兩者碰撞後,是否有了新的資訊安全風險或是管控機制,應該是企業組織必須及早關注的。

要如何讓資訊安全的行為軌跡記錄會更即時更有效,在關鍵時刻反饋到公司安全治理(Governance)及風險預警上。讓各類難以解讀的軌跡記錄轉化成可以被分析的數據,並呈現具體警示和及時攔阻某些資訊安全行為。此時大家都會想到大數據的四個或五個V 的概念 ,筆者並不想放大「大數據」的傳奇,反而想回歸傳統數據分析,不是呈現是美麗的動態圖表,而是一種有意義的資訊安全趨勢建議。

筆者在手邊有兩本正在閱讀中的書,分別是:(1) Future Crimes:everything is connected, everything is vulnerable, and what we can do about it. 作者Marc Goodman,(未來的犯罪);(2) The Silo Effect: The Peril of Expertise and the Promise of Breaking Down Barriers.(穀倉效應)作者是Gillian Tett。主題看似不太相干的書,歸納兩本書內容,其論述內容卻綁著資訊安全意涵,筆者認為就是「犯罪手法開始出現典範轉移,打破傳統資料分析典範,找出新典範新分析手段,達成抑制解決問題的最終手段。」

2016年高雄美濃地震,發生於農曆年前的小年夜,是1999年921集集大地震以來傷亡最嚴重的地震。而維冠金龍大樓的倒塌,造成臺灣有史以來最多人因單一建築物倒塌而罹難(共計115人死亡)的記錄。這場地震,也突顯建築物以及相關法規的安全問題。

近年來,外在受到紅潮併購與高科技人才挖角海外,台灣內部高科技業者間,也頻傳併購訊息,突顯產業生態出現顯著變化,讓企業核心技術也跟著流動。處在此變局,許多企業主莫不擔心兩件事,一是公司手中握有的核心技術,是否外流與被竊取?其次,人員所產出獲利與技術資料是否跟著移轉至競爭對手,造成重大損失。

文 / 精品科技 資訊安全顧問兼資安部經理 陳伯榆

隨著市場競爭的快速變化與衝擊,企業所維繫核心人才或團隊,以及核心團隊或個人所建立的知識( 資訊) 資產,將是這個企業成長獲利的命脈。但是伴隨而來的人才轉移與業界挖角,相關資訊也可能隨之流動,更遑論惡意競爭行為以及商業間諜行為。而存放在核心團隊電腦或是伺服器的知識資訊,可能被盜拷、可能被抹除、可能被變造,甚至間諜竊取。

文 / 精品科技研發三部 劉文彬

針對不同客戶需求,微軟推出數種Windows 10版本,

依據微軟網站提供的功能比較表[1],Windows 10有以下版本:

|

版本英文名稱

|

版本中文名稱

|

|

Home

|

家用版

|

|

Pro

|

專業版

|

|

Enterprise

|

企業版

|

|

Education

|

教育版

|

|

Mobile

|

行動裝置版

|

|

Mobile Enterprise

|

行動裝置企業版

|

其中家用版、專業版、企業版的定位與過去Windows版本類似,所以不難推測出適用的客群。而Mobile與Mobile Enterprise版本是繼承以往Windows Phone作業系統的更新版本,所以不會單獨發售。

但這就是完整的清單嗎?不,Windows 10 還有更多針對特別需求的版本:

|

版本英文名稱

|

版本中文名稱

|

|

Enterprise 2015 LTSB

|

企業版 2015 長期維護

|

|

IoT Core

|

IoT核心版

|

雖然在微軟網站的比較表中沒有提及Enterprise 2015 LTSB,而從名稱上看來LTSB只是一般Enterprise版本的分支,但實際上Enterprise 2015 LTSB與其他的Windows 10版本相比有幾個不同點:

而IoT Core版本是為了嵌入式裝置而設計,用於取代過去的Windows Embedded版本,所以IoT Core版本提供的功能是可以由製造裝置的廠商選擇的。

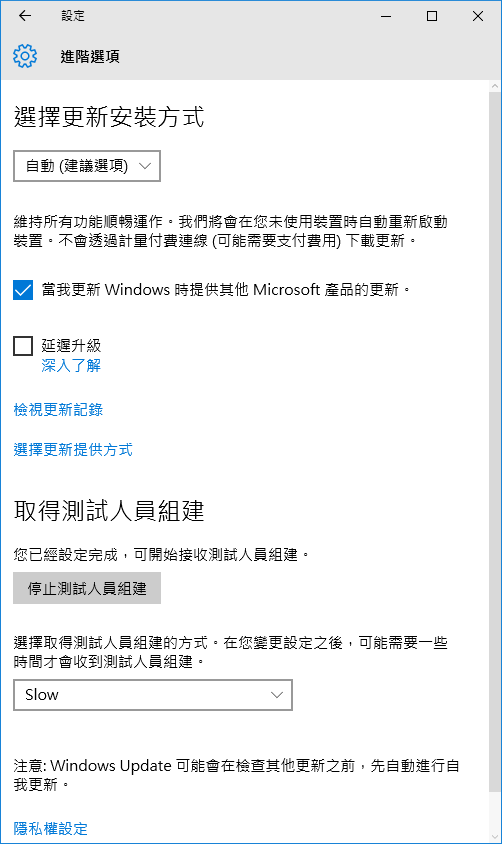

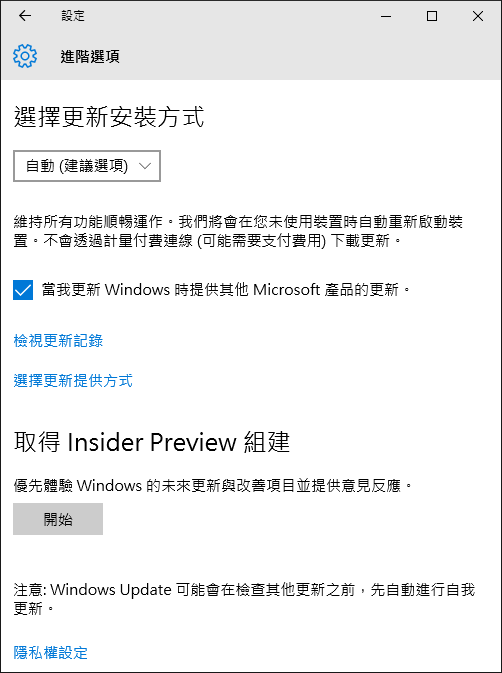

Windows 10與之前版本的另一個不同點是更新機制。以往的Windows update允許使用者或管理者由可用的更新清單中個別選擇要更新的項目。在Windows 10中使用者只能選擇更新的分支[2]:

|

更新服務選項

|

英文名稱與縮寫

|

啟用新功能的時間

|

最短的服務存留期[3]

|

可選用此服務的Windows版本

|

|

最新分支

|

Current Branch(CB)

|

微軟首次發行新功能時

|

約四個月

|

家用版、專業版、教育版、企業版

|

|

適用於企業的最新分支

|

Current Branch for Business(CBB)

|

在CB四個月後

|

約八個月

|

專業版、教育版、企業版

|

|

長期服務分支

|

Long-Term Servicing Branch(LTSB)

|

升級為新的LTSB版本時

|

十年

|

企業版長期維護

|

也就是說:

除了上述有正式支援的分支之外,微軟提供Windows Insider Preview Branch,在使用者加入Windows Insider計畫後可以取得,其中又以取得新功能的速度分為兩個Rings:

從以上的版本與更新方式不難看出,微軟的Windows 即服務 (Windows as a Service,WaaS)策略的目標就是希望大部分的電腦(也就是採用LTSB版本以外的電腦)的Windows系統將會採取每年2至3次的逐漸更新的模式,加快新功能被採用的速度;並且避免出現像Windows Vista或Windows 8一般因為功能變化太大讓使用者不願更新的版本。

[1] https://www.microsoft.com/en-us/WindowsForBusiness/Compare

[2]但在某些更新造成使用者電腦當機後,微軟提供KB3073930疑難排解套件讓使用者可以暫時隱藏部份更新。 https://support.microsoft.com/zh-tw/kb/3073930

[3]服務存留期指的是微軟繼續提供安全性更新的期間;也就是說如果目前使用的版本到達期限後若不更新為新版則無法繼續取得安全性更新。

[4]參考 https://technet.microsoft.com/en-us/library/mt574263.aspx